A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point Software, publicou o Índice Global de Ameaças referente a julho de 2024. Apesar de uma queda significativa em junho, o LockBit ressurgiu no mês passado para se tornar o segundo grupo de ransomware mais prevalente, enquanto o RansomHub manteve o primeiro lugar. Além disso, os pesquisadores da CPR identificaram uma campanha global distribuindo o malware Remcos após um problema de atualização da CrowdStrike, e uma série de novas táticas do malware FakeUpdates, que mais uma vez ficou em primeiro lugar na lista global de malware mais popular de julho.

📲 😎SEJA VIP: Siga nosso canal no WhatsApp e receba conteúdos exclusivos

Um problema no sensor CrowdStrike Falcon para Windows levou os cibercriminosos a distribuírem um arquivo ZIP malicioso chamado crowdstrike[-]hotfix[.]zip. Este arquivo continha o carregador de malware HijackLoader, que posteriormente ativou o malware Remcos, classificado como o sétimo malware mais predominante em julho. A campanha teve como alvo empresas que usavam instruções no idioma espanhol e envolveu a criação de domínios falsos para ataques de phishing.

Em relação ao malware líder global de julho passado, os pesquisadores descobriram uma série de novas táticas empregando FakeUpdates. Os usuários que visitavam sites comprometidos encontraram avisos falsos de atualização do navegador, levando à instalação de trojans de acesso remoto (RATs) como o AsyncRAT, atualmente classificado em nono lugar no Índice Global de Ameaças da Check Point Software. De forma preocupante, os cibercriminosos agora começaram a explorar o BOINC (Berkeley Open Infrastructure for Network Computing), uma plataforma de software de código aberto que facilita a implementação de sistemas de computação voluntária para obter controle remoto sobre sistemas infectados.

“A persistência e o ressurgimento contínuos de grupos de ransomware, como Lockbit e RansomHub, ressaltam o foco constante dos cibercriminosos em ransomware, um desafio significativo para organizações com implicações de longo alcance para sua continuidade operacional e segurança de dados. A exploração recente de uma atualização de software de segurança para distribuir malware Remcos destaca ainda mais a natureza oportunista dos cibercriminosos para implantar malware, comprometendo ainda mais as defesas das organizações”, Maya Horowitz, vice-presidente de pesquisa da Check Point Software.

“Para combater essas ameaças, as organizações precisarão adotar uma estratégia de segurança de múltiplas camadas que inclua proteção de endpoint robusta, monitoramento rigoroso e educação do usuário para reduzir esses ataques cibernéticos cada vez mais massivos”, conclui Maya.

Principais famílias de malware

- As setas referem-se à mudança na classificação em comparação com o mês anterior.

O FakeUpdates foi o malware mais prevalente na lista global em julho de 2024 com um impacto de 7% nas organizações mundiais, seguido pelo Androxgh0st com um impacto global de 5% e do AgentTesla com um impacto global de 3%.

Top 3 global

FakeUpdates

FakeUpdates (também conhecido como SocGholish) é um downloader escrito em JavaScript. Ele grava as cargas no disco antes de iniciá-las. FakeUpdates levou a comprometimentos adicionais por meio de muitos malwares adicionais, incluindo GootLoader, Dridex, NetSupport, DoppelPaymer e AZORult.

Androxgh0st

Androxgh0st é um botnet direcionado às plataformas Windows, Mac e Linux. Para a infecção inicial, o Androxgh0st explora múltiplas vulnerabilidades, visando especificamente o PHPUnit, o Laravel Framework e o Apache Web Server. O malware rouba informações confidenciais, como dados da conta Twilio, credenciais SMTP, chave AWS, entre outros. Ele usa arquivos Laravel para coletar as informações necessárias. Possui diferentes variantes que procuram informações diferentes.

AgentTesla

AgentTesla é um RAT avançado que funciona como um keylogger e ladrão de informações, capaz de monitorar e coletar as entradas do teclado da vítima, do teclado do sistema, tirar capturas de tela e exfiltrar credenciais para uma variedade de softwares instalados na máquina da vítima (incluindo Google Chrome, Mozilla Firefox e o cliente de e-mail Microsoft Outlook).

A lista global completa das dez principais famílias de malware em julho de 2024 pode ser encontrada no blog da Check Point Software.

Principais vulnerabilidades exploradas em julho

Top 3 global

Command Injection Over HTTP (CVE-2021-43936,CVE-2022-24086)

Uma vulnerabilidade de injeção de comando sobre HTTP foi relatada. Um atacante remoto pode explorar esse problema enviando uma solicitação especialmente criada para a vítima. A exploração bem-sucedida permitiria que um atacante executasse código arbitrário na máquina alvo.

Zyxel ZyWALL Command Injection (CVE-2023-28771)

Existe uma vulnerabilidade de injeção de comando no Zyxel ZyWALL. A exploração bem-sucedida dessa vulnerabilidade permitiria que atacantes remotos executassem comandos arbitrários do sistema operacional no sistema afetado.

HTTP Headers Remote Code Execution (CVE-2020-10826,CVE-2020-10827,CVE-2020-10828,CVE-2020-1375)

Os cabeçalhos HTTP permitem que o cliente e o servidor passem informações adicionais com uma solicitação HTTP. Um atacante remoto pode usar um cabeçalho HTTP vulnerável para executar um código arbitrário na máquina da vítima.

Principais malwares móveis

Joker

É um spyware Android no Google Play, projetado para roubar mensagens SMS, listas de contatos e informações de dispositivos. Além disso, o malware contrata a vítima silenciosamente para serviços premium em sites de publicidade.

Anubis

O Anubis é um malware de Trojan bancário projetado para telefones celulares Android. Desde que foi detectado inicialmente, ele ganhou funções adicionais, incluindo a funcionalidade de Trojan de Acesso Remoto (RAT), keylogger, recursos de gravação de áudio e vários recursos de ransomware. Ele foi detectado em centenas de aplicativos diferentes disponíveis na Google Store.

AhMyth

AhMyth é um Trojan de Acesso Remoto (RAT) descoberto em 2017. É distribuído através de aplicativos Android que podem ser encontradas em lojas de apps e vários sites. Quando um usuário instala um destes aplicativos infectados, o malware pode recolher informações sensíveis do dispositivo e realizar ações como o registo de teclas, tirar capturas de tela, enviar mensagens SMS e ativar a câmara, que é normalmente utilizada para roubar informações sensíveis.

Principais setores atacados no mundo e no Brasil

Em julho de 2024, a Educação/Pesquisa prosseguiu como o setor mais atacado a nível mundial, seguido pelo Governo/Forças Armadas e por Comunicações.

1.Educação/Pesquisa

2.Governo/Forças Armadas

3.Comunicações

No Brasil, os três setores no ranking nacional mais visados por ciberataques durante o mês de julho foram:

- Comunicações

- Governo/Forças Armadas

- Transportes

Principais grupos de ransomware

Esta seção apresenta informações derivadas de quase 200 “sites de vergonha” de ransomware operados por grupos de ransomware de dupla extorsão. Os cibercriminosos utilizam estes sites para aumentar a pressão sobre as vítimas que não pagam o resgate imediatamente.

Os dados destes “sites da vergonha” têm as suas próprias tendências, mas ainda assim fornecem informações importantes sobre o ecossistema do ransomware, que é atualmente o risco número um às organizações.

No mês passado, o RansomHub foi o grupo de ransomware mais prevalente responsável por 11% dos ataques publicados, seguido pelo Lockbit3 com 8% e Akira com 6%.

1.RansomHub

RansomHub é uma operação Ransomware-as-a-Service (RaaS) que surgiu como uma versão renomeada do anteriormente conhecido ransomware Knight. Aparecendo com destaque no início de 2024 em fóruns clandestinos de crimes cibernéticos, o RansomHub rapidamente ganhou notoriedade por suas campanhas agressivas direcionadas a vários sistemas, incluindo Windows, macOS, Linux e, particularmente, ambientes VMware ESXi. Este malware é conhecido por empregar métodos de criptografia sofisticados.

2. LockBit

LockBit é um ransomware que opera em um modelo RaaS, relatado pela primeira vez em setembro de 2019. O LockBit tem como alvo grandes empresas e entidades governamentais de vários países e não tem como alvo indivíduos na Rússia ou na Comunidade de Estados Independentes.

3. Akira

Akira Ransomware, relatado pela primeira vez no início de 2023, tem como alvo sistemas Windows e Linux. Ele usa criptografia simétrica com CryptGenRandom() e Chacha 2008 para criptografia de arquivos e é semelhante ao ransomware Conti v2 que vazou. O Akira é distribuído por vários meios, incluindo anexos de e-mail infectados e explorações em endpoints VPN. Após a infecção, encripta os dados e anexa uma extensão “[.]akira” aos nomes dos arquivos e, em seguida, apresenta uma nota de resgate exigindo pagamento por desencriptar.

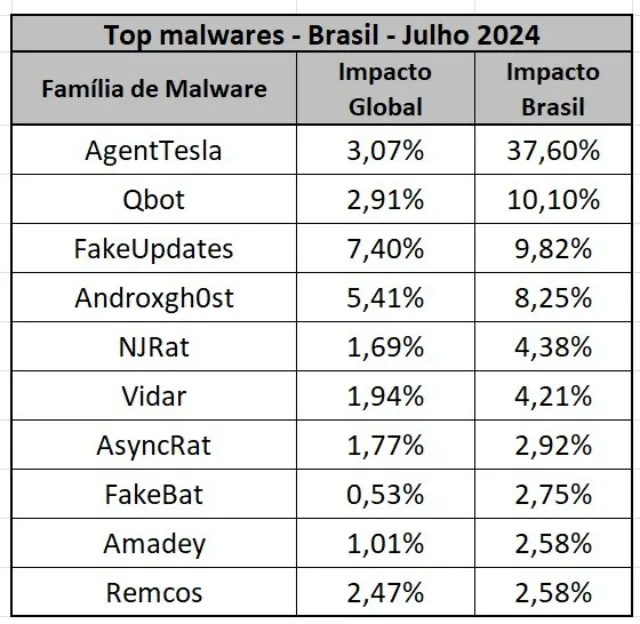

Os principais malwares de julho no Brasil

No mês passado, o ranking de ameaças do Brasil contou novamente com o AgentTesla na liderança do ranking nacional com impacto de 37,60% (em junho, seu índice de liderança foi de 36,62% e, de novo, cerca de dez vezes maior que o impacto global). O segundo malware que mais impactou no Brasil em julho passado foi o Qbot com impacto de 10,10% às organizações no país, e o FakeUpdates ocupou o terceiro lugar cujo impacto foi de 9,82%.

O AgentTesla é um malware que pode roubar informações confidenciais dos computadores de uma organização, como dados, senhas e outras credenciais. O AgentTesla pode funcionar como um keylogger e dar acesso remoto aos cibercriminosos; está ativo desde 2014 monitorando e coletando entradas de teclado e a área de transferência do sistema da vítima.

Este malware também pode gravar capturas de tela e exfiltrar credenciais inseridas para uma variedade de softwares instalados na máquina da vítima (incluindo Google Chrome, Mozilla Firefox e cliente de e-mail Microsoft Outlook). O AgentTesla é vendido abertamente como um trojan de acesso remoto (RAT) legítimo com clientes pagando de US$ 15 a US$ 69 por licenças de usuário.

Siga o Acorda Cidade no Google Notícias e receba os principais destaques do dia. Participe também dos nossos grupos no WhatsApp e Telegram